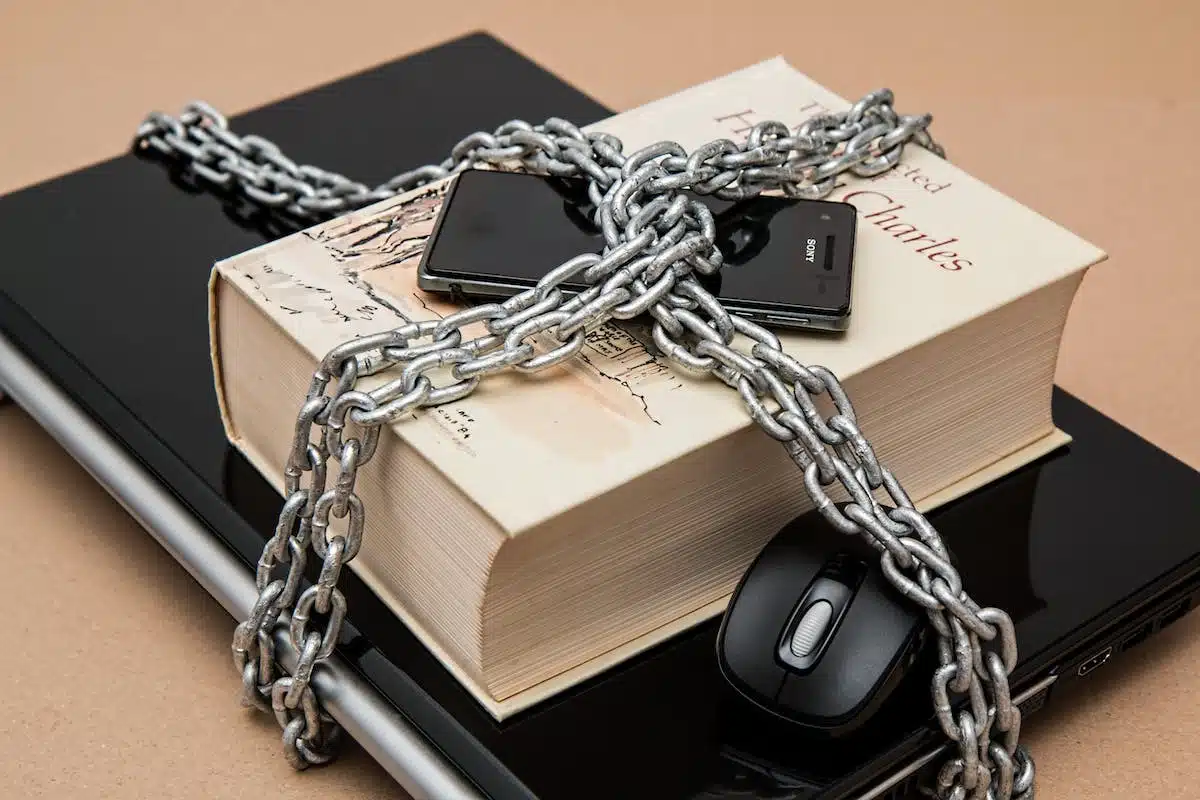

Dans l’ère numérique actuelle, la sécurité informatique est devenue une nécessité absolue. Pourtant, beaucoup se retrouvent désemparés face à la complexité de ce domaine. Cette situation met en péril leurs informations personnelles et professionnelles, souvent exposées à des cyberattaques. Pensez aux principaux concepts de sécurité informatique. Cela inclut la connaissance des différents types de menaces, l’apprentissage des méthodes de protection les plus efficaces et l’adaptation constante aux nouvelles formes d’attaques. Cette contribution vise à fournir des conseils pratiques et des exemples concrets pour aider à protéger vos données en ligne.

Confidentialité en ligne : protéger vos données personnelles

Dans cet article, nous abordons maintenant la deuxième partie essentielle de la sécurité informatique : la prévention des attaques. Les cybercriminels sont constamment à l’affût de nouvelles techniques pour infiltrer les systèmes et voler des données sensibles. Il est donc crucial d’être proactif dans notre approche.

A voir aussi : Détecter les logiciels malveillants : quel outil utiliser efficacement ?

L’une des premières mesures de prévention consiste à maintenir son système d’exploitation (OS) et ses logiciels régulièrement mis à jour. Les mises à jour couvrent souvent les vulnérabilités connues et renforcent ainsi votre résistance aux attaques potentielles.

Un autre aspect clé est l’utilisation d’un bon antivirus. Choisissez un programme réputé qui offre une protection complète contre les virus, malwares et autres menaces en ligne. Veillez aussi à mettre régulièrement votre antivirus à jour afin qu’il puisse détecter les dernières formules d’attaques.

A lire en complément : Optimiser la sécurité de votre compte AliceMail Zimbra en quelques étapes

La sensibilisation aux pratiques sécuritaires est aussi primordiale. Évitez de cliquer sur des liens suspects ou de télécharger des fichiers provenant de sources non fiables. Soyez vigilant face aux courriels frauduleux vous demandant vos informations personnelles ou financières.

Pensez aussi aux pare-feu et aux filtres antispam pour renforcer votre sécurité en ligne. Ces outils peuvent bloquer l’accès non autorisé à vos systèmes tout en filtrant le contenu indésirable.

En suivant ces conseils simples mais efficaces, vous pouvez grandement réduire le risque d’attaque informatique et protéger vos données précieuses contre toute intrusion malveillante.

Sécurisation des mots de passe : gardez vos comptes en ligne à l’abri

Dans cette section, nous allons explorer l’importance de l’utilisation d’outils de protection et de sauvegarde des données. Dans un monde où les cyberattaques sont monnaie courante, il est primordial d’avoir une approche proactive pour sécuriser vos précieuses informations.

L’un des outils essentiels à utiliser est un antivirus performant. Ce logiciel permettra de détecter et d’éliminer les programmes malveillants qui pourraient infecter votre système. Il existe une multitude d’options sur le marché, donc il est crucial de choisir celui qui correspond le mieux à vos besoins spécifiques.

Un autre outil souvent négligé mais tout aussi important est un pare-feu. Ce dispositif agit comme une barrière entre votre réseau et les menaces potentielles venant d’internet. Il analyse le trafic entrant et sortant afin de bloquer toute activité suspecte ou dangereuse.

Il est aussi fortement recommandé d’utiliser un gestionnaire de mots de passe. Cette solution vous permettra non seulement de créer des mots de passe forts, mais aussi de les stocker en toute sécurité. Certains gestionnaires proposent même la fonctionnalité du remplissage automatique des formulaires, ce qui facilite grandement l’accès à vos comptes en ligne tout en maintenant leur intégrité.

En parlant du stockage sécurisé des données, la mise en place régulière de sauvegardes constitue une étape cruciale dans la protection contre la perte accidentelle ou la suppression malintentionnée des fichiers importants. Les options vont du stockage local sur disque dur externe à l’utilisation de services cloud sécurisés.