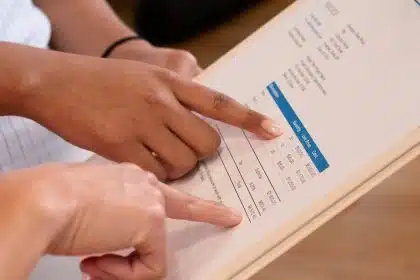

Les nombreux bénéfices de la dématérialisation des factures pour les entreprises

Dans un monde de plus en plus numérique, les entreprises cherchent constamment…

Optimisez votre utilisation de Microsoft Office grâce à ces astuces incontournables

Dans une ère où la technologie règne, la maîtrise de Microsoft Office…