Dans un monde où l’interconnexion numérique est omniprésente, la sécurité de notre réseau domestique est devenue une priorité absolue. Les cyberattaques ne ciblent plus seulement les grandes entreprises, mais aussi les foyers individuels. Les pirates informatiques sont toujours à l’affût de nouvelles failles à exploiter, et même les réseaux domestiques les plus anodins peuvent devenir leurs cibles. Protéger son réseau domestique est donc une nécessité, et cela peut sembler complexe pour les non-initiés. Pourtant, quelques étapes simples et incontournables permettent de sécuriser efficacement son environnement numérique, limitant ainsi les risques de cyberattaques.

Gardez vos appareils connectés à jour pour une protection optimale

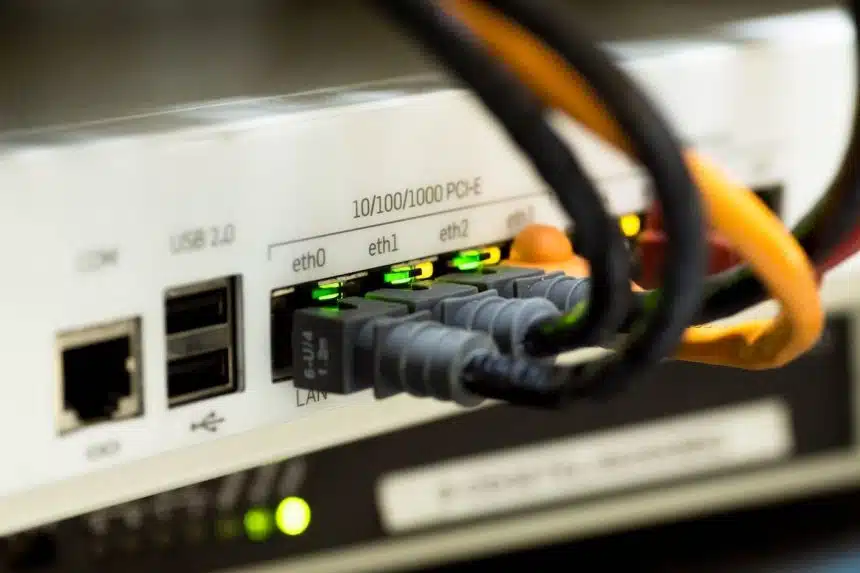

Dans la course perpétuelle à la sécurisation de votre réseau domestique, l’une des mesures essentielles que vous ne devez en aucun cas négliger est d’activer le pare-feu de votre routeur. Ce bouclier électronique constitue une barrière cruciale entre votre réseau privé et les menaces potentielles provenant d’internet.

Le pare-feu fonctionne comme un gardien vigilant qui analyse chaque paquet de données entrant et sortant. Il filtre les informations selon des règles préétablies afin d’autoriser ou de bloquer leur passage vers vos équipements connectés. Grâce à cette surveillance constante, il protège activement vos appareils contre les intrusions malveillantes et les attaques extérieures.

1. Connectez-vous à l’interface d’administration du routeur : vous pouvez y accéder via une adresse IP spécifique fournie par le fabricant ou grâce à un nom de domaine personnalisé.

4. Configurez les paramètres avancés si nécessaire : certains routeurs offrent différentes options pour personnaliser les règles du pare-feu en fonction de vos besoins spécifiques.

Une fois activé, le pare-feu jouera un rôle crucial dans la lutte contre les cyberattaques visant à infiltrer votre réseau domestique. Il faut noter que le pare-feu seul ne peut pas garantir une sécurité absolue. Il s’agit d’une mesure complémentaire à combiner avec d’autres actions telles que l’utilisation de mots de passe forts, la segmentation du réseau et la mise à jour régulière des appareils connectés.

Activer le pare-feu de votre routeur représente un élément clé pour renforcer la protection de votre réseau domestique. Cette barrière électronique agit comme une première ligne de défense contre les menaces extérieures et doit être considérée comme un incontournable dans vos mesures de sécurisation. Prenez quelques minutes pour configurer cette fonctionnalité essentielle et assurez-vous ainsi une tranquillité d’esprit accrue quant à la sécurité de vos données personnelles.

Protégez-vous avec un pare-feu sur votre routeur

Dans notre ère moderne, où la connectivité est omniprésente et où nos vies se déroulent de plus en plus en ligne, il est impératif de prendre des mesures pour sécuriser nos connexions à distance. L’une des méthodes les plus efficaces pour y parvenir est d’utiliser un réseau privé virtuel (VPN), une technologie qui crée une connexion chiffrée entre votre appareil et Internet.

Un VPN agit comme un tunnel sécurisé qui protège vos données tout au long de leur trajet sur le réseau. En utilisant un cryptage avancé, il empêche toute personne malintentionnée d’intercepter ou de lire vos informations sensibles telles que les mots de passe, les informations bancaires ou les documents confidentiels. Le VPN masque aussi votre adresse IP réelle en vous attribuant une adresse IP virtuelle provenant du serveur du fournisseur VPN. Cela rend extrêmement difficile pour quiconque de tracer vos activités en ligne jusqu’à vous.

1. Choisissez un fournisseur VPN réputé : optez pour une entreprise qui offre des protocoles sécurisés tels que OpenVPN ou IPSec et assurez-vous qu’elle ne conserve pas les logs d’activité utilisateur.

2. Téléchargez l’application correspondante : la plupart des fournisseurs proposent des applications conviviales compatibles avec différents systèmes d’exploitation tels que Windows, macOS, iOS et Android.

3. Installez l’application sur votre appareil : suivez attentivement les instructions indiquées par le fournisseur lors du processus d’installation.

4. Lancez l’application et connectez-vous : une fois l’application installée, vous devrez vous connecter à votre compte VPN en utilisant vos identifiants fournis par le fournisseur.

5. Choisissez un serveur VPN : certainement la partie la plus intéressante de l’utilisation d’un VPN est la possibilité de choisir votre emplacement virtuel. Vous pouvez sélectionner un serveur situé dans un pays spécifique pour contourner les restrictions géographiques ou simplement pour renforcer davantage votre confidentialité en choisissant un pays qui respecte strictement les droits de confidentialité des utilisateurs.

6. Profitez d’une connexion sécurisée à distance : une fois que vous êtes connecté au serveur VPN, toutes vos activités en ligne passeront par ce tunnel chiffré, garantissant ainsi que vos informations sensibles sont protégées des regards indiscrets.

Il faut noter que bien qu’un VPN puisse grandement améliorer la sécurité de vos connexions à distance, il n’est pas infaillible et ne peut pas remplacer les autres mesures essentielles telles que les mises à jour régulières des logiciels, l’utilisation de mots de passe forts et la prudence lors du partage d’informations personnelles en ligne.

Utiliser un réseau privé virtuel (VPN) est une étape cruciale pour sécuriser vos connexions à distance. En cryptant vos données et en masquant votre adresse IP réelle, il constitue une barrière solide contre les cybermenaces potentielles tout en préservant votre vie privée sur Internet. Suivez ces étapes simples pour mettre en place cette mesure essentielle et permettez-vous ainsi une tranquillité d’esprit accrue lors de vos activités en ligne.

Sécurisez vos connexions à distance avec un VPN privé

Le VPN est une solution puissante, mais il ne constitue qu’une partie de la stratégie globale pour sécuriser votre réseau domestique. Voici quelques autres étapes incontournables à suivre :

Mettez à jour régulièrement vos appareils : Les mises à jour logicielles sont essentielles pour garantir que vos appareils bénéficient des derniers correctifs de sécurité. Veillez à installer les mises à jour dès qu’elles sont disponibles.

Utilisez un pare-feu fiable : Un bon pare-feu matériel ou logiciel est un élément clé pour protéger votre réseau domestique contre les attaques externes. Assurez-vous d’en avoir un en place et configurez-le correctement.